EDRSilencer: Una Nuova Minaccia per gli Strumenti di Sicurezza EDR

EDRSilencer, uno strumento open-source, rappresenta una minaccia significativa nel campo della cybersicurezza. Questo strumento è progettato per identificare i software di sicurezza e disattivare le loro allerte verso le console di gestione. Questa tendenza preoccupante ha catturato l'attenzione dei ricercatori di sicurezza, che hanno osservato come gli aggressori integrino EDRSilencer nei loro attacchi per eludere la rilevazione.

I ricercatori di Trend Micro, un’azienda leader nella cybersicurezza, hanno identificato tentativi da parte di attori malintenzionati di integrare EDRSilencer nelle loro operazioni. Secondo Trend Micro, ciò rappresenta un'evoluzione preoccupante nelle tattiche dei criminali informatici.

“I nostri dati interni mostrano che gli attori malevoli stanno cercando di integrare EDRSilencer nei loro attacchi, riproponendolo come un mezzo per eludere la rilevazione”, spiega Trend Micro.

Che Cos'è EDRSilencer e Come Funziona?

Gli strumenti di Rilevamento e Risposta agli Endpoint (EDR) sono soluzioni di sicurezza che monitorano e proteggono i dispositivi dalle minacce informatiche. Utilizzano analisi avanzate e informazioni costantemente aggiornate per identificare le minacce, siano esse conosciute o nuove. Oltre a reagire automaticamente a queste minacce, gli EDR forniscono report dettagliati ai difensori sull'origine, l'impatto e la diffusione della minaccia.

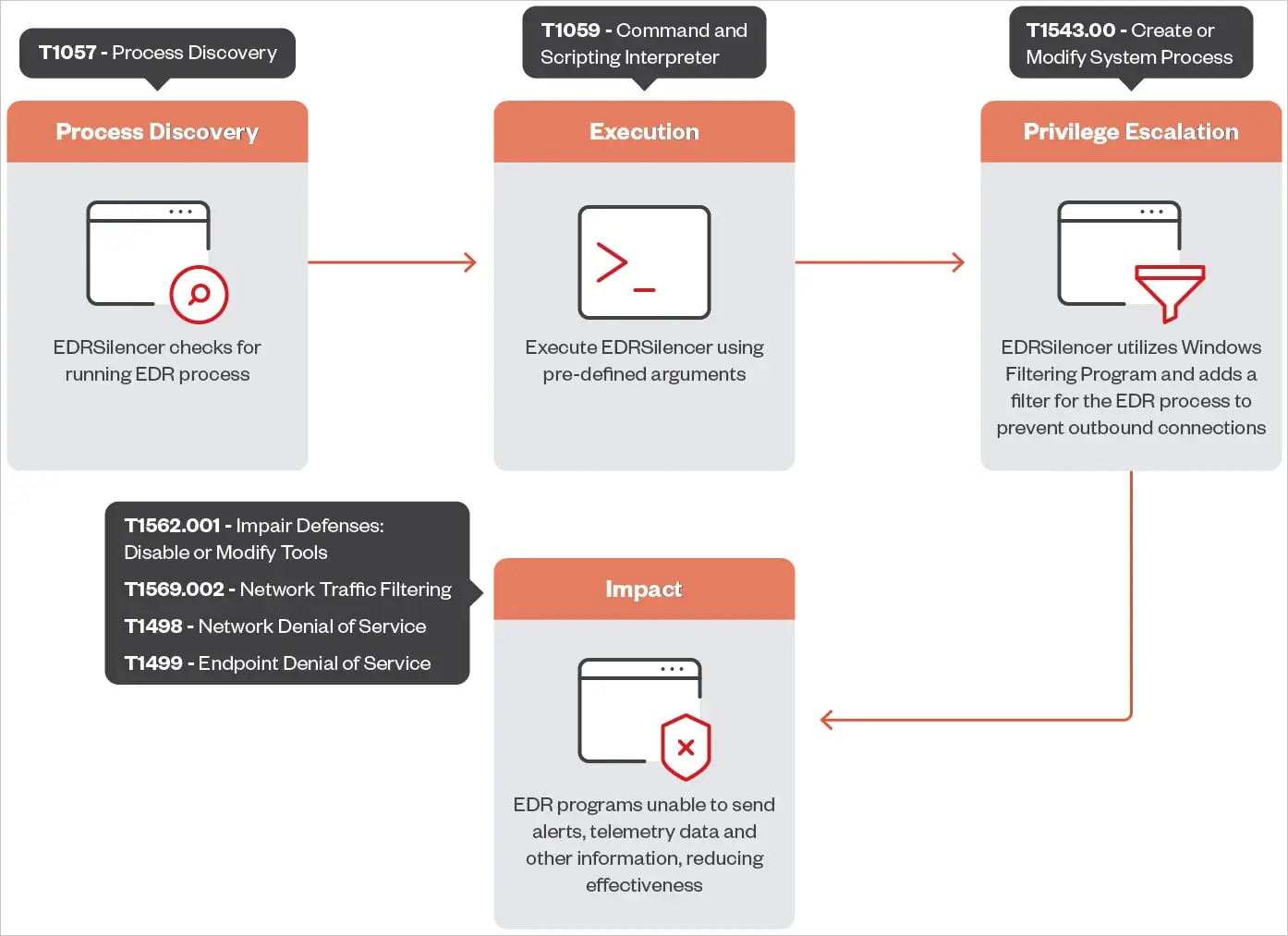

EDRSilencer è uno strumento open-source che mira a disabilitare queste importanti misure di sicurezza. Ispirato al MdSec NightHawk FireBlock, un tool di penetration testing proprietario, è progettato per rilevare i processi EDR in esecuzione. Successivamente, utilizza la Windows Filtering Platform (WFP) per monitorare, bloccare o modificare il traffico di rete sui protocolli di comunicazione IPv4 e IPv6.

WFP è un componente chiave utilizzato in molte soluzioni di sicurezza, come firewall e antivirus. Permette di definire regole di filtraggio che controllano come il traffico di rete viene instradato su un dispositivo. Sfruttando questa funzione, EDRSilencer può manipolare lo scambio di dati tra un software EDR e la sua console di gestione, disabilitando efficacemente gli avvisi e interrompendo la telemetria.

Targeting dei Principali Strumenti EDR

Nella sua ultima versione, EDRSilencer è in grado di rilevare e disattivare gli avvisi di 16 soluzioni EDR ampiamente utilizzate, tra cui:

Microsoft Defender

SentinelOne

FortiEDR

Palo Alto Networks Traps/Cortex XDR

Cisco Secure Endpoint (ex AMP)

ElasticEDR

Carbon Black EDR

TrendMicro Apex One

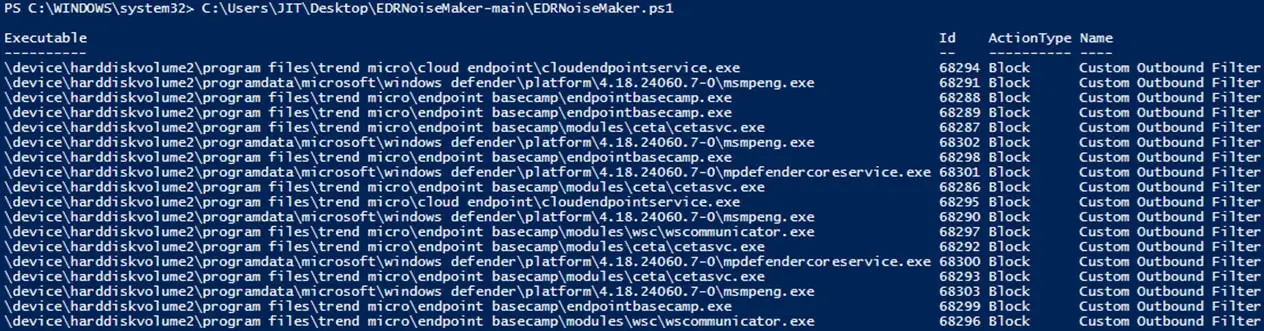

Le ricerche di Trend Micro hanno dimostrato che, nonostante le capacità di EDRSilencer, alcuni strumenti EDR potrebbero continuare a comunicare con le loro console di gestione, poiché non tutti i loro processi sono inclusi nell’elenco di blocco predefinito dello strumento. Tuttavia, EDRSilencer offre la possibilità di aggiungere filtri personalizzati specificando percorsi di file, consentendo così agli aggressori di ampliare la portata dello strumento.

“Dopo aver identificato e bloccato ulteriori processi non inclusi nell'elenco predefinito, gli strumenti EDR non sono stati in grado di inviare log, confermando l'efficacia dello strumento”, spiegano i ricercatori di Trend Micro.

Questa capacità rappresenta un grave rischio, poiché consente alle attività dannose di rimanere non rilevate, facilitando attacchi riusciti senza alcun avviso preventivo.

Misure di Protezione e Raccomandazioni di Trend Micro

In risposta a questa minaccia crescente, Trend Micro ha sviluppato soluzioni per rilevare EDRSilencer come malware e prevenire le tentativi di disabilitare le misure di sicurezza. Tuttavia, l'azienda sottolinea che ridurre i rischi associati a tali strumenti richiede una strategia di sicurezza robusta e completa.

Ecco alcune raccomandazioni chiave di Trend Micro per combattere EDRSilencer e minacce simili:

Implementare Controlli di Sicurezza Multistrato: Utilizzare una combinazione di misure di sicurezza per proteggere i sistemi critici e creare ridondanze che rendano più difficile il compito degli aggressori.

Applicare Analisi Comportamentali e Rilevazione delle Anomalie: Utilizzare soluzioni di sicurezza che monitorano comportamenti insoliti piuttosto che concentrarsi esclusivamente sugli indicatori di minaccia noti.

Monitorare gli Indicatori di Compromissione (IoC): Eseguire scansioni regolari della rete per rilevare segnali potenziali di minaccia, inclusi cambiamenti inaspettati nelle prestazioni o nella connettività degli EDR.

Applicare il Principio del Minore Privilegio: Assicurarsi che i sistemi e gli utenti abbiano solo le autorizzazioni necessarie per ridurre al minimo il rischio in caso di compromissione.

Il Futuro della Sicurezza EDR

Lo sviluppo e l'uso di strumenti come EDRSilencer evidenziano un cambiamento nel panorama delle minacce informatiche, con attaccanti che cercano sempre più di disabilitare i meccanismi di difesa prima di lanciare attacchi più complessi. Mirando direttamente alle soluzioni EDR, tentano di eliminare la fase di rilevamento e guadagnare più tempo per le loro attività dannose.

Gli esperti di cybersicurezza avvertono che la lotta tra aggressori e difensori è in continua evoluzione e le organizzazioni devono rimanere vigili. L'uso di strumenti open-source, che spesso provengono da test di penetrazione legittimi, mette in luce la duplice natura della tecnologia di cybersicurezza. Come dimostra EDRSilencer, uno strumento inizialmente creato per hacker etici può rapidamente diventare un’arma nelle mani dei loro avversari.

Adottare una postura difensiva proattiva e investire in sistemi di rilevamento delle minacce avanzate sono passi chiave per aiutare i team di sicurezza a rimanere un passo avanti rispetto alle minacce. Le organizzazioni devono anche tenersi informate sulle ultime informazioni relative alle minacce informatiche in evoluzione per rimanere resilienti in un ambiente ostile in costante mutamento.

Leggi il post originale qui.