EDRSilencer: EDR Güvenlik Araçlarını Hedefleyen Yeni Bir Tehdit

Açık kaynaklı bir araç olan EDRSilencer, siber güvenlik alanında ciddi bir tehdit olarak öne çıkıyor. Bu araç, güvenlik yazılımlarını tespit ederek yönetim konsollarına gönderilen uyarıları susturmayı amaçlıyor. Bu endişe verici eğilim, saldırganların EDRSilencer'ı tespit edilmekten kaçınmak için saldırılarına nasıl entegre ettiklerini izleyen güvenlik araştırmacılarının dikkatini çekti.

Önde gelen siber güvenlik firmalarından Trend Micro'nun araştırmacıları, tehdit aktörlerinin EDRSilencer'ı saldırılarına dahil etme girişimlerini tespit etti. Trend Micro'ya göre, bu durum siber saldırganların taktiklerinde endişe verici bir evrimi temsil ediyor.

“Dahili telemetri verilerimiz, tehdit aktörlerinin EDRSilencer'ı saldırılarına entegre etmeye çalıştığını ve tespitten kaçınmak için yeniden yapılandırdığını gösterdi,” dedi Trend Micro.

EDRSilencer Nedir ve Nasıl Çalışır?

Endpoint Detection and Response (EDR) araçları, cihazları siber tehditlere karşı koruyan önemli güvenlik çözümleridir. Bu araçlar, hem bilinen hem de yeni tehditleri tespit etmek için gelişmiş analizler ve sürekli güncellenen bilgiler kullanır. EDR'ler, bu tehditlere otomatik olarak yanıt vermenin yanı sıra, tehditlerin kaynağı, etkisi ve yayılımı hakkında savunuculara ayrıntılı raporlar sunar.

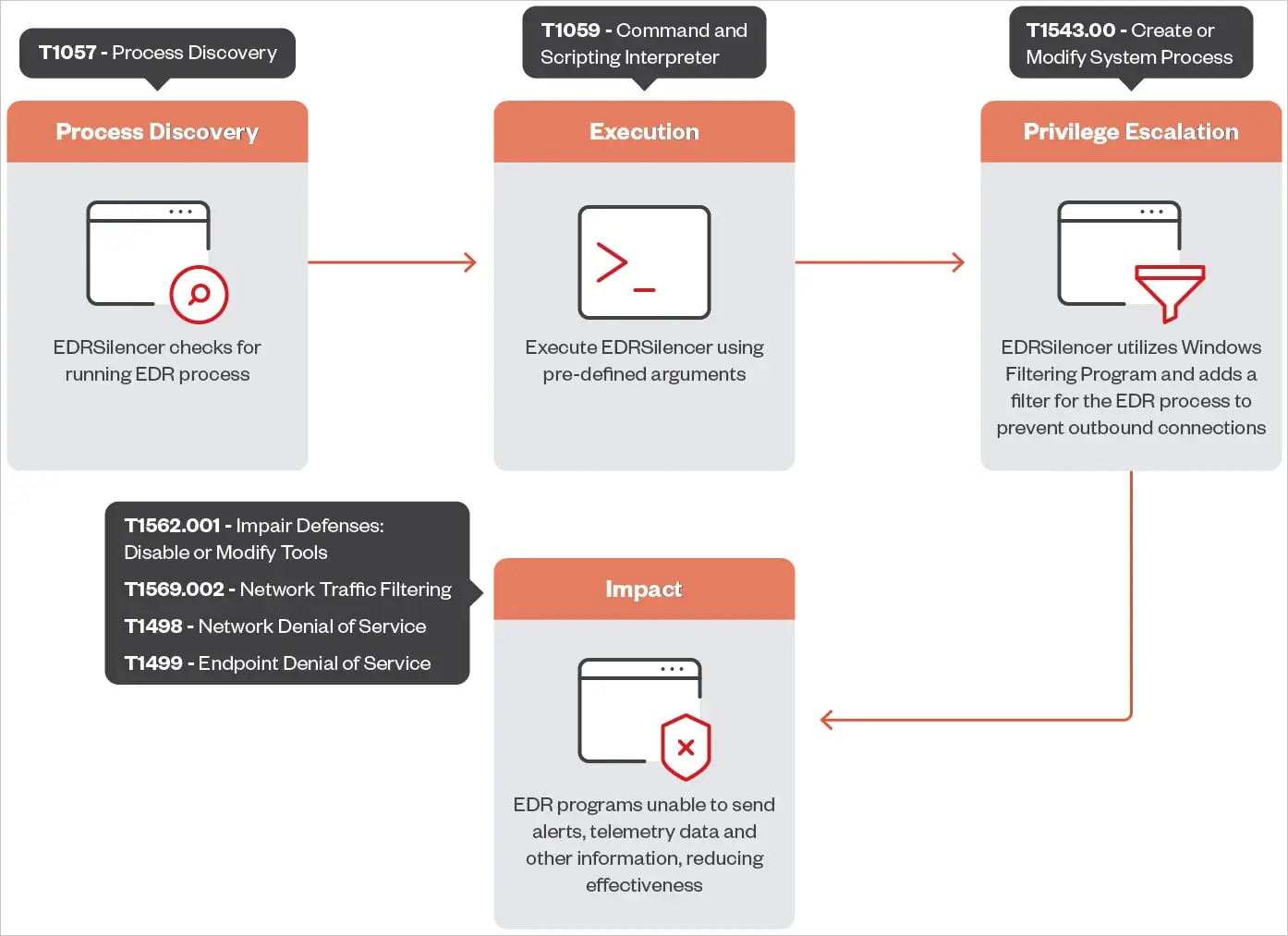

EDRSilencer, bu önemli güvenlik önlemlerini hedef alan açık kaynaklı bir araçtır. MdSec NightHawk FireBlock adlı özel bir penetrasyon testi aracından esinlenerek geliştirilmiştir ve etkin EDR süreçlerini tespit eder. Ardından, IPv4 ve IPv6 protokollerinde ağ trafiğini izlemek, engellemek veya değiştirmek için Windows Filtering Platform (WFP)'yi kullanır.

WFP, güvenlik duvarları ve antivirüs yazılımları gibi birçok güvenlik çözümünde kullanılan bir çekirdek bileşendir. Bir cihazda ağ trafiğinin nasıl yönlendirileceğini kontrol etmek için filtreleme kuralları belirlemek üzere bir mekanizma sağlar. EDRSilencer, bu özelliği kötüye kullanarak EDR yazılımı ile yönetim konsolu arasındaki veri alışverişini manipüle edebilir, uyarıları etkili bir şekilde susturabilir ve telemetri akışını kesebilir.

Önde Gelen EDR Araçlarını Hedefleme

EDRSilencer’ın en son sürümü, yaygın olarak kullanılan 16 EDR çözümünün uyarılarını tespit edip susturabiliyor, bunlar arasında:

- Microsoft Defender

- SentinelOne

- FortiEDR

- Palo Alto Networks Traps/Cortex XDR

- Cisco Secure Endpoint (eski adıyla AMP)

- ElasticEDR

- Carbon Black EDR

- TrendMicro Apex One

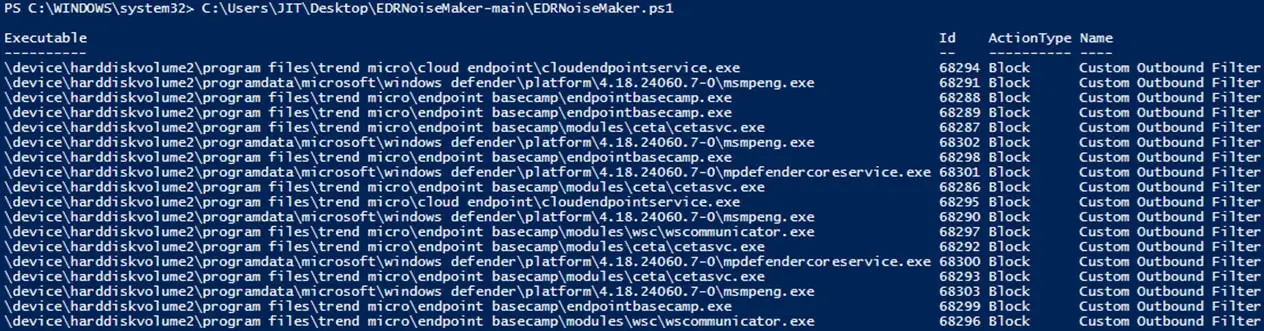

Trend Micro'nun araştırmaları, EDRSilencer'ın yeteneklerine rağmen bazı EDR araçlarının yönetim konsollarıyla iletişim kurmaya devam edebileceğini, çünkü tüm süreçlerinin aracın varsayılan engelleme listesinde yer almadığını gösteriyor. Ancak EDRSilencer, dosya yolları belirterek özel filtreler ekleme esnekliği sunuyor ve saldırganların aracın kapsamını genişletmesine olanak tanıyor.

“Sabit kodlanmış listede yer almayan ek süreçler tespit edilip engellendikten sonra, EDR araçları log gönderemedi ve bu da aracın etkinliğini doğruladı,” diyor Trend Micro.

Bu özellik, kötü amaçlı faaliyetlerin fark edilmeden devam etmesine ve saldırganların uyarılmadan başarılı saldırılar gerçekleştirmesine olanak tanıdığı için önemli bir risk oluşturuyor.

Trend Micro'nun Önlemleri ve Önerileri

Bu artan tehdide yanıt olarak Trend Micro, EDRSilencer'ı kötü amaçlı yazılım olarak tanımlamak ve güvenlik önlemlerini devre dışı bırakma girişimlerini engellemek için çözümler geliştirdi. Ancak şirket, bu tür araçlardan kaynaklanan risklerin azaltılmasının güçlü ve kapsamlı bir güvenlik stratejisi gerektirdiğini vurguluyor.

Trend Micro'nun EDRSilencer ve benzeri tehditlerle mücadele etmek için bazı önemli önerileri:

Katmanlı Güvenlik Kontrolleri Uygulamak: Kritik sistemleri korumak için birden fazla güvenlik önlemini bir arada kullanarak, saldırganların savunmaları aşmasını zorlaştıran yedeklemeler oluşturun.

Davranışsal Analiz ve Anomali Tespiti Uygulamak: Yalnızca bilinen tehdit göstergelerine değil, olağandışı davranışları izleyen güvenlik çözümlerine güvenin.

Tehdit Göstergelerini (IoC'ler) İzleyin: EDR performansındaki veya bağlantısındaki beklenmedik değişiklikler gibi olası tehdit işaretleri için düzenli olarak ağı tarayın.

En Az Ayrıcalık İlkesini Uygulamak: Sistemlerin ve kullanıcıların yalnızca ihtiyaç duydukları izinlere sahip olmasını sağlayarak, ihlal durumunda potansiyel riski en aza indirin.

EDR Güvenliğinin Geleceği

EDRSilencer gibi araçların geliştirilmesi ve kullanımı, saldırganların daha karmaşık saldırılara başlamadan önce savunma mekanizmalarını devre dışı bırakmaya odaklandığını gösteriyor. EDR çözümlerini doğrudan hedef alarak, saldırganlar ilk tespit aşamasını ortadan kaldırmayı ve kötü amaçlı faaliyetleri için daha fazla zaman kazanmayı hedefliyor.

Siber güvenlik uzmanları, saldırganlar ve savunucular arasındaki mücadelenin sürekli değiştiğini ve kuruluşların tetikte kalması gerektiğini vurguluyor. Genellikle yasal penetrasyon testlerinden doğan açık kaynaklı araçların kullanımı, siber güvenlik teknolojisinin çift taraflı doğasını vurguluyor. EDRSilencer’ın gösterdiği gibi, başlangıçta etik hackerlar için geliştirilen bir araç, hızla rakiplerin elinde bir silaha dönüşebilir.

Proaktif bir savunma duruşu benimsemek ve gelişmiş tehdit algılama sistemlerine yatırım yapmak, güvenlik ekiplerinin gelişmekte olan tehditlere karşı bir adım önde olmalarını sağlamanın kilit adımlarıdır. Kuruluşların, sürekli değişen tehdit ortamında dirençli kalmak için gelişen siber tehditlerle ilgili en son bilgileri takip etmeleri gerekir.

Orijinal gönderiyi burada okuyun.