EDRSilencer: Una Nueva Amenaza para las Herramientas de Seguridad EDR

EDRSilencer, una herramienta de código abierto, representa una amenaza significativa en el campo de la ciberseguridad. Esta herramienta está diseñada para identificar el software de seguridad y silenciar sus alertas hacia las consolas de gestión. Esta tendencia preocupante ha captado la atención de los investigadores de seguridad, quienes han observado cómo los atacantes integran EDRSilencer en sus ataques para eludir la detección.

Los investigadores de Trend Micro, una empresa líder en ciberseguridad, han identificado intentos por parte de actores malintencionados de integrar EDRSilencer en sus operaciones. Según Trend Micro, esto representa una evolución preocupante en las tácticas de los criminales informáticos.

“Nuestra telemetría interna mostró que los actores de amenazas intentaban integrar EDRSilencer en sus ataques, reutilizándolo como un medio para eludir la detección”, explica Trend Micro.

¿Qué es EDRSilencer y Cómo Funciona?

Las herramientas de Detección y Respuesta en Endpoint (EDR) son soluciones de seguridad que monitorean y protegen los dispositivos de amenazas cibernéticas. Utilizan análisis avanzados e información constantemente actualizada para identificar amenazas, ya sean conocidas o nuevas. Además de reaccionar automáticamente a estas amenazas, los EDR proporcionan informes detallados a los defensores sobre el origen, el impacto y la propagación de la amenaza.

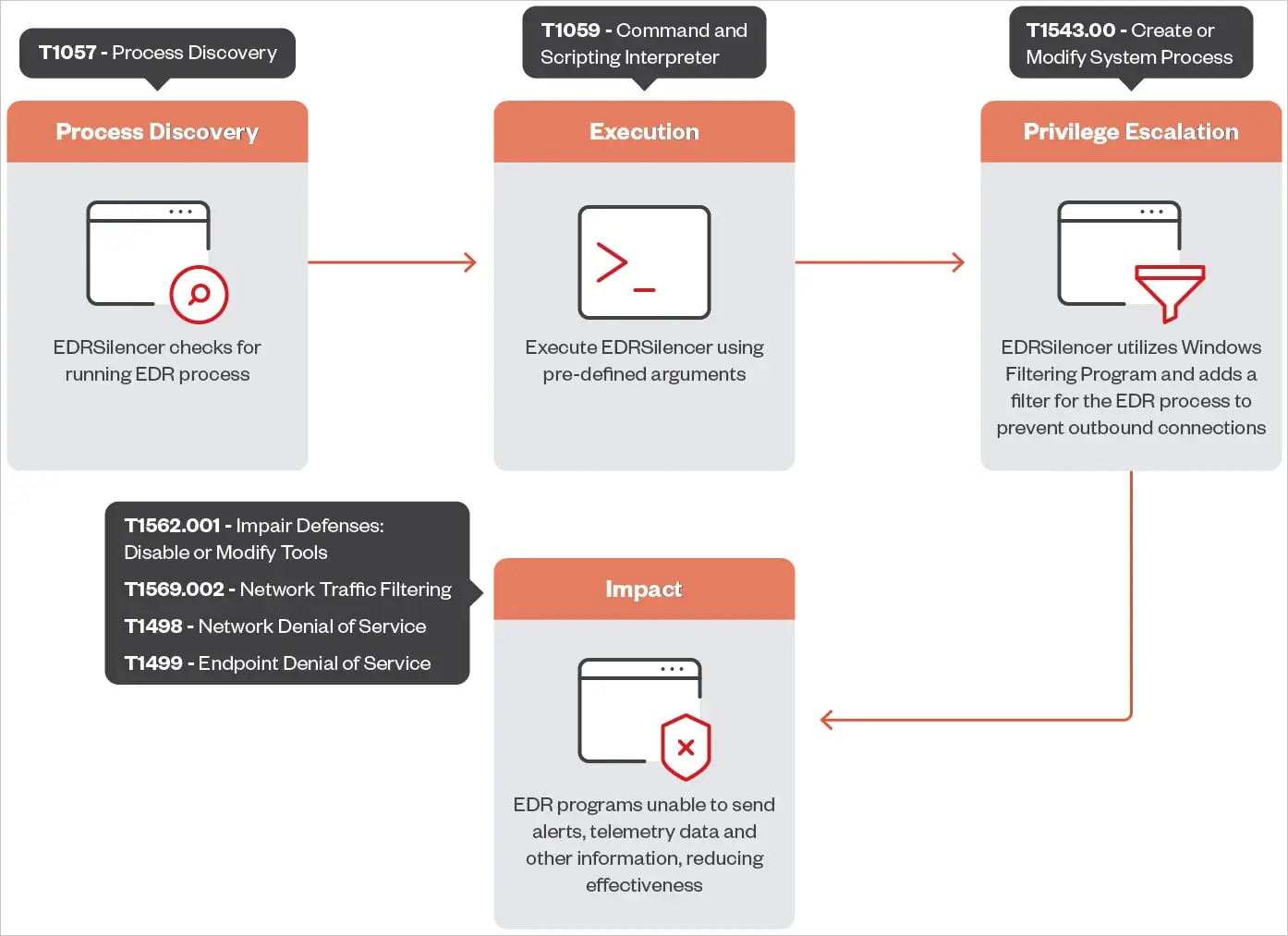

EDRSilencer es una herramienta de código abierto que busca deshabilitar estas importantes medidas de seguridad. Inspirada en MdSec NightHawk FireBlock, una herramienta de pruebas de penetración propietaria, está diseñada para detectar los procesos de EDR en ejecución. Luego, utiliza la Windows Filtering Platform (WFP) para monitorear, bloquear o modificar el tráfico de red en los protocolos de comunicación IPv4 e IPv6.

WFP es un componente clave utilizado en muchas soluciones de seguridad, como cortafuegos y antivirus. Permite definir reglas de filtrado que controlan cómo se dirige el tráfico de red en un dispositivo. Al aprovechar esta función, EDRSilencer puede manipular el intercambio de datos entre un software de EDR y su consola de gestión, deshabilitando efectivamente las alertas y interrumpiendo la telemetría.

Objetivos de las Principales Herramientas EDR

En su última versión, EDRSilencer es capaz de detectar y desactivar las alertas de 16 soluciones EDR ampliamente utilizadas, incluyendo:

- Microsoft Defender

- SentinelOne

- FortiEDR

- Palo Alto Networks Traps/Cortex XDR

- Cisco Secure Endpoint (anteriormente AMP)

- ElasticEDR

- Carbon Black EDR

- TrendMicro Apex One

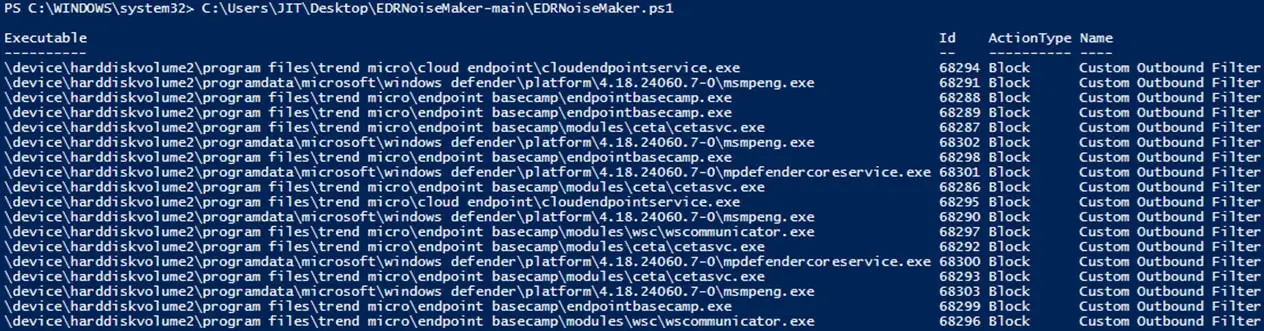

Las investigaciones de Trend Micro han demostrado que, a pesar de las capacidades de EDRSilencer, algunas herramientas EDR podrían continuar comunicándose con sus consolas de gestión, ya que no todos sus procesos están incluidos en la lista de bloqueo predeterminada de la herramienta. Sin embargo, EDRSilencer ofrece la posibilidad de agregar filtros personalizados especificando rutas de archivos, permitiendo así a los atacantes ampliar el alcance de la herramienta.

“Después de identificar y bloquear procesos adicionales no incluidos en la lista predeterminada, las herramientas EDR no pudieron enviar registros, confirmando la efectividad de la herramienta”, explican los investigadores de Trend Micro.

Esta capacidad representa un grave riesgo, ya que permite que las actividades maliciosas permanezcan indetectadas, facilitando ataques exitosos sin ninguna advertencia previa.

Medidas de Protección y Recomendaciones de Trend Micro

En respuesta a esta creciente amenaza, Trend Micro ha desarrollado soluciones para detectar EDRSilencer como malware y prevenir intentos de deshabilitar las medidas de seguridad. Sin embargo, la empresa subraya que reducir los riesgos asociados a tales herramientas requiere una estrategia de seguridad robusta y completa.

Aquí hay algunas recomendaciones clave de Trend Micro para combatir EDRSilencer y amenazas similares:

Implementar Controles de Seguridad por Capas: Utilizar una combinación de medidas de seguridad para proteger sistemas críticos y crear redundancias que dificulten el trabajo de los atacantes.

Aplicar Análisis de Comportamiento y Detección de Anomalías: Utilizar soluciones de seguridad que monitorean comportamientos inusuales en lugar de concentrarse únicamente en indicadores de amenaza conocidos.

Monitorear Indicadores de Compromiso (IoC): Realizar escaneos regulares en la red para detectar señales potenciales de amenaza, incluidos cambios inesperados en el rendimiento o conectividad de los EDR.

Aplicar el Principio del Mínimo Privilegio: Asegurarse de que los sistemas y los usuarios tengan solo los permisos necesarios para minimizar el riesgo en caso de compromiso.

El Futuro de la Seguridad EDR

El desarrollo y uso de herramientas como EDRSilencer destacan un cambio en el panorama de las amenazas cibernéticas, con atacantes que buscan cada vez más deshabilitar los mecanismos de defensa antes de lanzar ataques más complejos. Al apuntar directamente a las soluciones EDR, intentan eliminar la fase de detección y ganar más tiempo para sus actividades maliciosas.

Los expertos en ciberseguridad advierten que la lucha entre atacantes y defensores está en constante evolución y las organizaciones deben mantenerse alertas. El uso de herramientas de código abierto, que a menudo provienen de pruebas de penetración legítimas, pone de relieve la doble naturaleza de la tecnología de ciberseguridad. Como demuestra EDRSilencer, una herramienta inicialmente creada para hackers éticos puede rápidamente convertirse en un arma en manos de sus adversarios.

Adoptar una postura defensiva proactiva e invertir en sistemas de detección de amenazas avanzadas son pasos clave para ayudar a los equipos de seguridad a mantenerse un paso adelante respecto a las amenazas. Las organizaciones también deben mantenerse informadas sobre las últimas amenazas cibernéticas en evolución para seguir siendo resilientes en un entorno hostil en constante cambio.

Leer la publicación original aquí.