Schatten unter der Oberfläche: Französische U-Boot-Geheimnisse bei massivem Cyberangriff enthüllt

Die Enthüllung des Einbruchs

In den vereisten Korridoren französischer Marineinnovation hallt kaum ein Name so stark mit Tradition und Macht wider wie Naval Group. Das Vermächtnis des Unternehmens, eingraviert in Stahlrümpfe und Sonargeheimnisse, bildet seit Langem das Rückgrat der maritimen Verteidigung Frankreichs. Doch in der stillen Spannung eines Frühlingsmorgens zerbrach dieses Erbe.

Ein Datenleck gewaltigen Ausmaßes – fast 13 Gigabyte – tauchte online auf und deutete auf einen Bruch hin, nicht nur von Systemen, sondern von Vertrauen. Technische Dokumente, Fragmente von U-Boot-Kampfsoftware, interne Korrespondenzen – jedes Byte ein weiterer Faden, der das Geflecht operativer Geheimhaltung aufribbelt. Dies war kein Unfall. Es war ein orchestrierter Angriff.

Die Täter bleiben im Schatten, namenlos und gesichtslos. Einige vermuten eine staatlich unterstützte Offensive. Andere flüstern von digitalen Söldnern mit Rachsucht und dem Wunsch nach Chaos. Sicher ist die methodische Präzision des Angriffs. Keine lauten Manipulationen. Keine auffälligen Erpressungsversuche. Nur ein sauberer Schnitt in ein Netzwerk, das nie für fremde Augen bestimmt war.

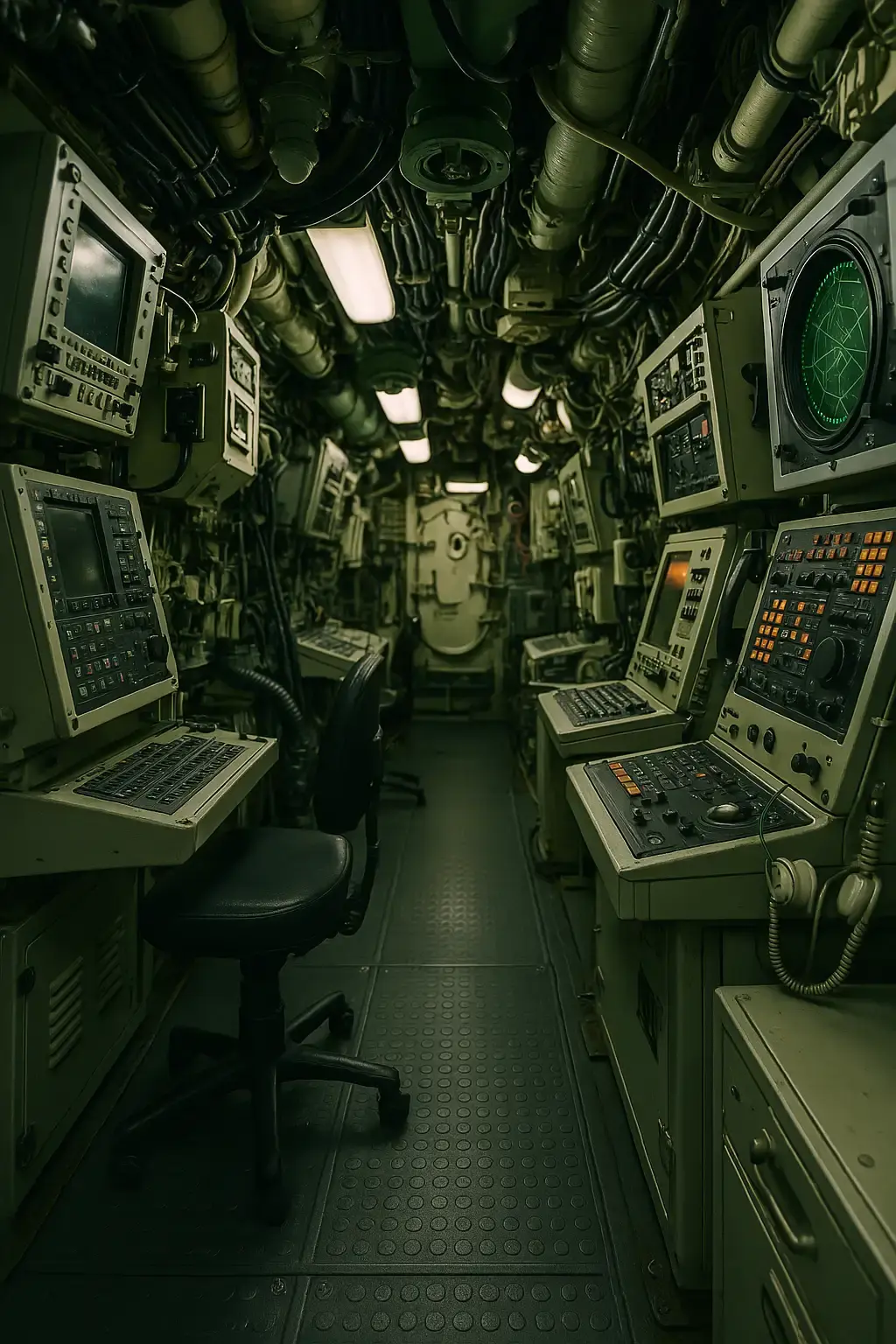

Sicherheitsforscher durchkämmten die geleakten Daten mit forensischer Genauigkeit. Sie entdeckten Architekturpläne, virtuelle Maschinen, die von Naval-Group-Ingenieuren verwendet wurden, sogar Aufzeichnungen aus U-Boot-Überwachungssystemen, die Jahrzehnte zurückreichen. Ein Analyst bemerkte:

Es ist nicht das Alter der Dateien, das zählt – sondern das, was sie über Gewohnheiten, Strukturen und Denkweisen verraten.

Naval Group reagierte wortkarg, bestätigte eine interne Analyse und informierte die Justizbehörden. Das Unternehmen hat nicht mit den Tätern kommuniziert. Schweigen scheint hier eine Schutzstrategie zu sein.

Währenddessen brodelt es in Online-Foren vor Spekulationen und verschlüsseltem Flüstern. Und irgendwo jenseits sichtbarer Grenzen beobachten die Architekten dieses Einbruchs – und warten.

Anatomie eines Eindringens

Der Einbruch war kein digitaler Raubüberfall. Er trug die Merkmale einer chirurgisch präzisen Cyber-Infiltration, vermutlich durchgeführt von Akteuren mit tiefem Verständnis für Verteidigungsinfrastruktur und Entwicklungsumgebungen.

Angriffsarchitektur (Bestätigte Elemente)

Erster Eintrittspunkt

Hinweise deuten darauf hin, dass sich die Angreifer über kompromittierte Entwicklerumgebungen Zugang verschafft haben – möglicherweise durch offenliegende oder schwache SSH-Zugangsdaten oder Phishing-Angriffe auf Mitarbeiter der Naval Group. Das geleakte Material enthält interne virtuelle Maschinen – Werkzeuge, die typischerweise von Entwicklern für Tests und Simulationen verwendet werden. Dies weist auf einen Zugriff auf Ingenieur-Workstations oder Cloud-Container hin (Cybernews).Laterale Bewegung und Rechteausweitung

Einmal im System, nutzten die Angreifer vermutlich Active Directory Enumeration, um sich horizontal durch das interne Netzwerk zu bewegen. Spuren von Netzwerkkartierung und privilegiertem Token-Zugang legen nahe, dass sie Systeme erreichten, die sensible geistige Eigentümer und operative Dokumente beherbergen (Daily Security Review).

Strategie zur Datenexfiltration

Nahezu 13 GB an Daten wurden entwendet, darunter:

Fragmente des Quellcodes des CMS (Combat Management System)

Interne Dokumentationen zu U-Boot-Überwachungssystemen

Systemprotokolle und Kommunikationen zwischen Ingenieuren

Die Daten wurden wahrscheinlich komprimiert und für die Exfiltration vorbereitet, wobei sie durch Nachahmung interner Datenströme unentdeckt blieben – eine klassische Low-and-Slow-Taktik in der Welt der Cyber-Spionage (News9Live).

Veröffentlichung des Leaks

Der Datenbestand wurde auf einem bekannten Forum für Cyber-Leaks veröffentlicht – ein Ort für Whistleblower-Drops und Inszenierungen von Bedrohungsakteuren. Es wurde kein direkter Versuch zur Monetarisierung unternommen, was auf Erpressung oder Rufschädigung als Hauptmotive hindeutet (Red Hot Cyber).

Motivationen (Einige bestätigt, andere vermutet)

Bestätigte Möglichkeiten:

Erpressung: Die Angreifer veröffentlichten einen Teil des Leaks und drohten laut Berichten mit weiteren Enthüllungen, falls die Naval Group nicht reagiert – das Unternehmen verharrt bisher im Schweigen (Financial Times).

Politische Destabilisierung: Die Naval Group spielt eine zentrale Rolle in NATO- und EU-Marinemissionen. Der Angriff könnte darauf abzielen, die militärische Einheit Europas zu untergraben – besonders angesichts steigender geopolitischer Spannungen auf See (Cybernews).

Vermutete (nicht bestätigte) Ziele:

Staatlich gestützte Spionage: Die Präzision und Auswahl der gestohlenen Daten deuten auf eine Operation eines Nationalstaats hin – möglicherweise zur Ausspähung von Naval Groups Entwicklung nuklearer Abschreckungsplattformen der nächsten Generation. Das ist nicht bestätigt, doch Sicherheitsexperten erkennen Parallelen zu bekannten APT-Gruppen (News9Live).

Hacktivismus: Auch wenn es unwahrscheinlich erscheint, spekulieren einige online, dass der Angriff ein Statement gegen Militarisierung oder gegen spezifische Verteidigungsverträge sein könnte – insbesondere im Bereich der U-Boot-Überwachung.

Nachwirkungen und Bruchstellen

Der Einbruch erschütterte Frankreichs Verteidigungsapparat – nicht nur wegen seines Umfangs, sondern wegen seiner Symbolkraft. Die Naval Group, ein Grundpfeiler europäischer Seemacht, steuert nun durch einen Sturm des Imageschadens und möglicherweise durch eine nationale Sicherheitskrise.

Offizielle Reaktion (Bestätigt)

Die Naval Group hat den Vorfall als „Rufschädigenden Angriff“ bezeichnet und bestätigt, dass eine umfassende Untersuchung zur Authentizität und Reichweite der geleakten Daten im Gange ist. Das Unternehmen erklärte, dass bisher keine Systemeinbrüche festgestellt wurden, aber sämtliche internen Ressourcen mobilisiert und die französischen Justizbehörden informiert wurden, um den Schaden zu beurteilen (Financial Times).

Alle unsere Teams und Ressourcen sind derzeit mobilisiert, um die Authentizität, Herkunft und Besitzverhältnisse der Daten zu analysieren und zu verifizieren. – Erklärung der Naval Group

Das französische Verteidigungsministerium hat sich öffentlich nicht geäußert. Doch laut interner Quellen wurden die Alarmstufen bei Rüstungsunternehmen erhöht und die Cybersicherheitsprotokolle verschärft (Cybernews).

Strategische Auswirkungen (Bestätigt und Vermutet)

Betriebsrisiken

Sollten die geleakten Quellcode-Fragmente des Combat Management System (CMS) authentisch sein, könnten Gegner mögliche Schwachstellen in aktiven französischen U-Booten und Fregatten rekonstruieren. Dies könnte kostspielige Überholungen und Software-Audits erforderlich machen (Daily Security Review).Diplomatische Wellen

Die Naval Group unterhält Verträge mit Regierungen weltweit, darunter Australien, Indien und Brasilien. Der Vorfall könnte das Vertrauen in Frankreichs Fähigkeit, sensible Technologien zu schützen, untergraben und zukünftige Abkommen sowie gemeinsame Operationen erschweren (Cybernews).Wirtschaftliche Auswirkungen

Mit über 15.000 Beschäftigten und einem Jahresumsatz von über 4,3 Milliarden Euro ist die Naval Group eine tragende Säule der französischen Verteidigungswirtschaft. Eine längere Krise könnte das Vertrauen von Investoren beeinträchtigen, Beschaffungszyklen verzögern und eine Überprüfung der Cybersicherheitsstandards im gesamten Sektor auslösen (Daily Security Review).

Öffentliche und mediale Reaktionen

Cyber-Experten warnen, dass der Angriff möglicherweise noch umfangreicher ist als bisher angenommen. Die Täter behaupten, im Besitz von bis zu 1 Terabyte an Daten zu sein – davon wurden bislang erst 30 GB veröffentlicht (Financial Times). Medien und Online-Foren analysieren die geleakten Dateien, darunter sogar Überwachungsaufnahmen aus U-Booten von 2003, was Fragen zur aktuellen Relevanz der Daten aufwirft (Cybernews).

Offene Fragen

War dies wirklich nur ein „reputationsschädigender“ Angriff – oder hat die Naval Group tiefergehende Kompromittierungen übersehen?

Wird Frankreich eine landesweite Verteidigungsprüfung einleiten – oder die Konsequenzen diskret eindämmen?

Besteht für andere europäische Verteidigungsunternehmen ein ähnliches Risiko?

Echos in der Firewall

Kein Tresor ist undurchdringlich. Kein System immun. Der Einbruch bei der Naval Group offenbarte eine unumstößliche Wahrheit: Selbst die am stärksten befestigten Institutionen können bluten.

In einem Zeitalter, das von Daten bestimmt wird, verwischen die Grenzen zwischen Friedenszeiten und Kriegsführung. Cybersicherheits-Experten, einst Hüter der digitalen Ordnung, stehen heute Bedrohungen gegenüber, die ebenso wendig und schwer fassbar sind wie jene, die sie bekämpfen sollen. Selbst militärische Strukturen – mit Zugriffsbeschränkungen und Sicherheitsmechanismen durchdrungen – erliegen klugem Code und geduldigem Auskundschaften. Wird ein Verteidigungsriese kompromittiert, ist die Botschaft nicht nur taktisch – sondern existentiell.

Wir alle sind Teil einer vernetzten Architektur, und diese ist nur so stark wie ihr schwächstes Glied. Der Angriff richtete sich nicht gegen Zivilisten, doch seine Auswirkungen fließen direkt in unser gemeinsames digitales Terrain. Heute geht es um U-Boot-Konstruktionspläne. Morgen vielleicht um Lieferketten, Wasserwerke oder Krankenhäuser.

Die Lektion ist brutal in ihrer Einfachheit:

Niemand ist wirklich sicher.

Nicht Regierungen.

Nicht Unternehmen.

Nicht Individuen.

Wachsamkeit ist keine Option mehr – sie ist Überlebensstrategie.

Haftungsausschluss & Ethische Erklärung

Dieser Artikel verherrlicht oder billigt keine Form von Hacking oder Cyber-Intrusion. Unser Ziel ist es, zu informieren, zum Nachdenken anzuregen und zu verantwortungsbewusstem Bewusstsein aufzurufen. Cyberangriffe sind kriminelle Handlungen, die Infrastruktur, Privatsphäre und Sicherheit gefährden. Wir verurteilen jede nicht autorisierte digitale Infiltration ausdrücklich.

Wir fordern Individuen, Organisationen und Regierungen dazu auf, ihre Cybersicherheitsmaßnahmen zu stärken, bewährte Methoden zu implementieren und auf Bedrohungen mit Transparenz und Zusammenarbeit zu reagieren. Sicherheit ist eine geteilte Verantwortung – und der Preis für Nachlässigkeit ist hoch.