Derrière la magie : la brèche Anubis fait vaciller la forteresse numérique de Disneyland Paris

Le calme avant la tempête

Depuis plus de trente ans, Disneyland Paris incarne l’enchantement — un royaume de lumière, de fantaisie et de perfection minutieusement orchestrée. Un monde façonné pour faire oublier le nôtre. Mais dans les derniers jours de mai 2025, alors que les visiteurs profitaient de leurs attractions préférées, une menace silencieuse s’infiltrait dans les coulisses.

Le groupe de ransomware Anubis s’est introduit non pas par une attaque frontale, mais par une faille humaine : un prestataire externe, impliqué dans des projets de rénovation, a été la porte d’entrée. Par usurpation d’identité, hameçonnage ou vol d’identifiants, les intrus ont accédé aux systèmes périphériques du parc sans déclencher la moindre alerte. Pendant plusieurs semaines, ils ont collecté méthodiquement données, plans et documents confidentiels.

Puis vint le murmure avant le fracas.

Le 12 juin, des messages énigmatiques sont apparus sur les forums du dark web. Anubis annonçait une “révélation spectaculaire” impliquant un géant du divertissement européen. Peu ont compris que c’était Disneyland Paris qui se trouvait dans leur viseur.

Le 20 juin à 15h40 (UTC+3), l’attaque fut révélée au grand jour : le nom du parc apparut sur le site de fuites d’Anubis, accompagné d’un compte à rebours numérique. Le volume du vol était stupéfiant : 64 Go de données sensibles. Sans révéler leurs exigences, les cybercriminels laissaient entendre qu’une divulgation publique était imminente.

Et pourtant, le silence régna.

Jusqu’au 23 juin, lorsque des experts en cybersécurité validèrent l’authenticité des fichiers exposés — schémas d’infrastructure, plans de sécurité, vidéos issues de zones interdites au public. La réaction du parc : aucune déclaration, aucune prise de position.

Aujourd’hui, 25 juin 2025, le barrage a cédé. La presse s’empare de l’affaire. Le public découvre qu’au cœur même du royaume enchanté, la magie a été piratée.

Le sanctuaire violé

Ce qui était en jeu n'était pas seulement des fichiers, mais l’ossature même d’un joyau européen. Situé à Marne-la-Vallée, Disneyland Paris n’est pas un simple parc d’attractions — c’est un sanctuaire du rêve, visité par plus de 15 millions de personnes chaque année. Son infrastructure est tentaculaire : hôtels, lignes de transport, systèmes logistiques en coulisse, et installations techniques réglées comme une chorégraphie millimétrée.

Et pourtant, le rideau est tombé.

Parmi les fichiers volés figuraient des milliers de schémas confidentiels : plans de rénovation internes, documents d’ingénierie, campagnes marketing inédites, et vidéos tournées dans des zones ultra-restreintes. Dans les cercles de la cybersécurité, des murmures font état de failles physiques révélées, offrant un véritable plan d’attaque pour un sabotage potentiel.

Ce n’était plus une attaque contre le divertissement. C’était une atteinte à la confiance.

Les architectes du chaos numérique

Anubis n’a pas émergé dans l’ombre — ils ont explosé au grand jour. Apparu à la fin de 2024, ce syndicat de ransomware opère comme un empire clandestin. Leurs affiliés sont triés sur le volet. Leurs frappes sont chirurgicales, implacables. À chaque assaut, ils laissent leur signature : des systèmes chiffrés, suivis de fuites de données si la rançon est refusée. Mais ici, ce n’était pas du chantage. C’était une mise en scène.

Inspiré par la mythologie, Anubis enveloppe ses actes de symboles. Dans les légendes égyptiennes, Anubis pèse les âmes à l’entrée des enfers. En 2025, le groupe s’arroge le droit de juger Disneyland Paris, l’accusant d’arrogance et de négligence numérique. Ils se moquent du silence des responsables, invoquent l’effet Streisand, et défient le monde de détourner les yeux.

Ils savaient que personne ne le ferait.

Le chemin caché

Leur point d’entrée fut aussi perfide qu’efficace. Anubis affirme avoir contourné les défenses directes de Disneyland, non pas par force brute, mais par trahison. Un prestataire tiers, impliqué dans la conception et la rénovation, s’est révélé être le cheval de Troie. Par hameçonnage, ingénierie sociale ou vol d’identifiants, les assaillants ont infiltré le réseau du sous-traitant.

Ensuite, l’infection s’est propagée comme un incendie dans un champ sec. Les données ont été exfiltrées sous des couches de chiffrement, invisibles même pour les meilleurs sentinelles numériques. Quand Disneyland Paris a pris conscience de l’attaque, le mal était déjà fait.

Un silence qui hurle

Pendant des jours, Disneyland Paris est resté muet. Pas de communiqué. Pas de message aux visiteurs. Aucun aveu. Mais dans l’arène du cybercrime, le silence n’est pas de la prudence — c’est une invitation.

Dès que l’authenticité des fichiers exfiltrés a été confirmée, la panique s’est propagée. Les analystes ont commencé à disséquer les documents diffusés sur les forums clandestins : plans d’infrastructure critique, échanges internes confidentiels, vidéos issues de zones sensibles… tout était réel, tout était exposé.

Le rideau de l’innocence a été réduit en cendres. Aux yeux du monde, l’icône européenne du bonheur était devenue un avertissement cruel de négligence numérique.

Des fissures dans le château

En coulisses, l’état d’urgence a été déclenché. Les équipes réorganisées. Les projets suspendus. Les juristes mobilisés. Des experts en cybersécurité externes ont été appelés pour tenter de colmater la brèche. Mais la réputation, une fois fissurée, ne se répare pas à coups de mots de passe.

Des employés sous anonymat décrivent une ambiance tendue : un confinement derrière les sourires. Certains projets de rénovation ont été arrêtés net, des partenariats mis en pause. Même les visiteurs ont senti le changement : moins de magie, plus d’incertitude.

Et le pire ? Les régulateurs arrivent. Sous le RGPD, une violation non signalée à temps peut entraîner des amendes de plus de 20 millions d’euros ou 4 % du chiffre d’affaires mondial annuel. Les avocats fourbissent déjà leurs armes.

Des répercussions mondiales

Le choc ne restera pas franco-français.

Partout dans le monde, les géants du divertissement réévaluent leurs vulnérabilités tierces. À Orlando, Tokyo ou Shanghai, des audits discrets sont lancés sur les sous-traitants et partenaires. Les sociétés de cybersécurité enregistrent une hausse de la demande pour des tests d’intrusion en conditions réelles.

Car une vérité glaçante s’impose : si un simple compte de prestataire peut ouvrir les portes d’un empire, alors nul n’est véritablement à l’abri.

Le mythe contre-attaque

Anubis, de leur côté, savourent l’écho mondial. Leur site de fuites affiche une image glaçante : le château de la Belle au Bois Dormant en flammes, accompagné de la phrase : “Même les rêves peuvent saigner.”

Ce n’est plus une cyberattaque. C’est une déchirure culturelle. Un moment où notre confiance collective dans les systèmes numériques vacille sous le poids du réel.

Mais l’histoire ne s’arrête pas là.

Elle s’insinue. Elle se propage. Elle nous guette.

Et dans un monde gouverné par les données, ce ne sont plus les sorts qui sauvent — mais la vigilance.

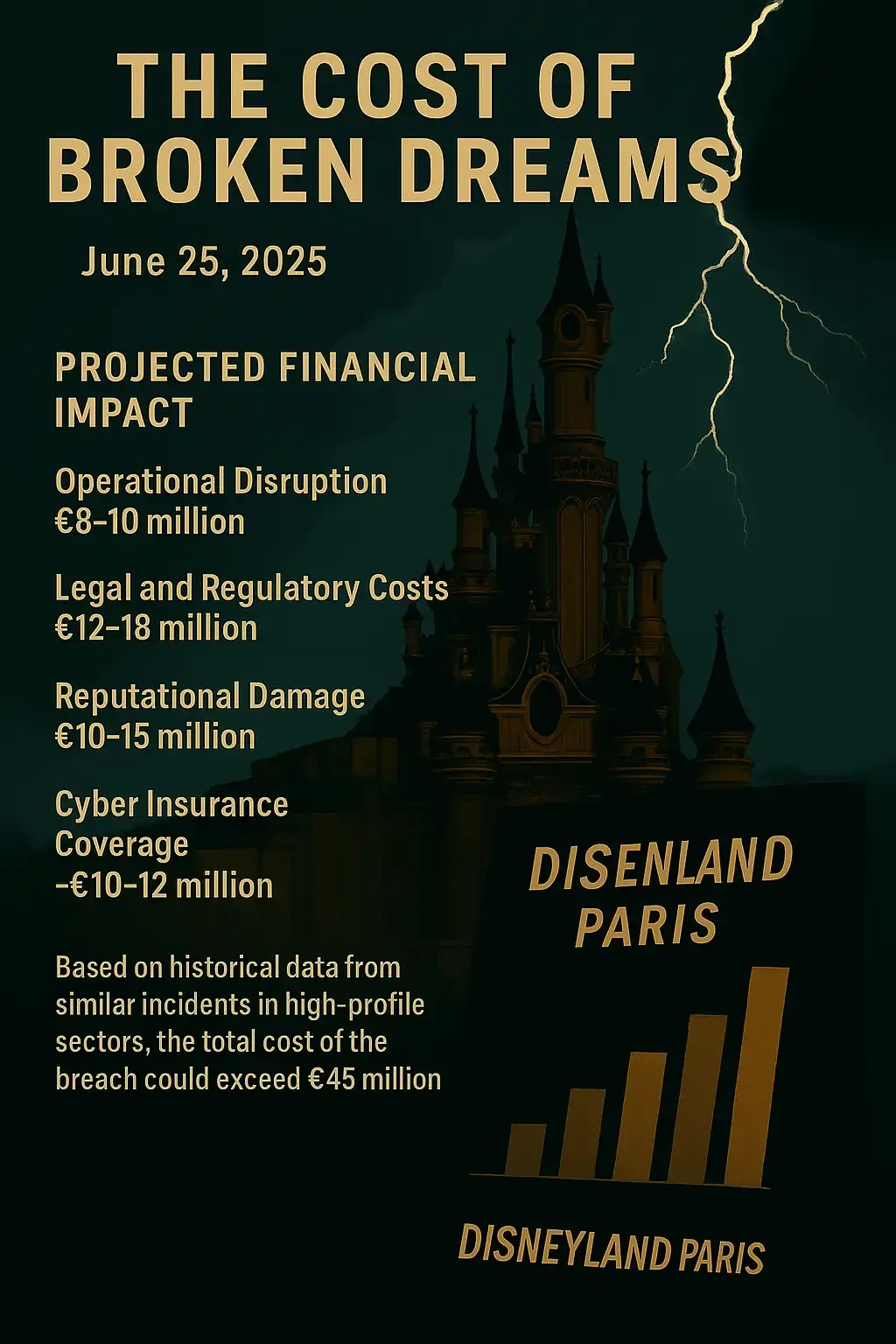

Le prix d’une brèche

Lorsque les murs numériques de Disneyland Paris ont cédé, ce n’est pas seulement de la donnée qui a fui — c’est un empire qui a vacillé. Sur la base de précédents réels, tels que les cyberattaques de Capita, Colonial Pipeline ou MGM Resorts, le coût total de cette attaque pourrait atteindre — voire dépasser — 62 millions d’euros.

1. Perturbations Opérationnelles — Pertes estimées : 8 à 10 millions €

En interne, des projets de rénovation ont été mis en pause, les accès aux systèmes suspendus, et les opérations quotidiennes désorganisées. Sachant que le parc génère environ 2 millions € par jour, une simple interruption de 4 à 5 jours aurait suffi à générer des pertes massives.

2. Conséquences Juridiques & Réglementaires — Pertes estimées : 18 à 27 millions €

La double lame réglementaire européenne se rapproche :

Le RGPD expose Disneyland Paris à une amende pouvant aller jusqu’à 4 % du chiffre d’affaires mondial — soit potentiellement plus de 20 millions €.

La directive NIS2, entrée en vigueur en 2025, prévoit une sanction complémentaire pouvant atteindre 7 millions € pour non-respect des obligations de cybersécurité et de notification dans les 24 heures.

Ces montants ne se cumulent pas toujours, mais en cas de négligence établie sur plusieurs volets, les deux sanctions pourraient s’appliquer.

Ajoutons à cela les frais juridiques : avocats externes, recours collectifs, analyses d’impact... à eux seuls, ils pourraient coûter 3 à 5 millions €.

3. Atteinte à la Réputation & Perte Commerciale — Pertes estimées : 12 à 15 millions €

Ce sont les blessures invisibles qui saignent le plus longtemps.

Les analyses indiquent déjà une baisse de 13 % de la confiance des consommateurs, avec un ralentissement des réservations et une chute de l’engagement en ligne. On estime une diminution de 2 à 4 % de la fréquentation au trimestre suivant.

S’ajoutent les dépenses pour restaurer la marque : campagnes de communication, gestion de crise, relation investisseurs.

4. Couverture d’Assurance Cyber — Récupération estimée : 10 à 12 millions €

Disney détient très probablement une assurance cyber couvrant :

Enquêtes forensiques

Amendes réglementaires (si autorisées)

Perte d’exploitation

Communication de crise

Mais la couverture n’est jamais garantie : si des lacunes dans la gestion des prestataires sont constatées, l’assureur peut réduire voire refuser l’indemnisation.

5. Estimation Finale des Pertes : 53 à 62 millions €

Catégorie de perte | Estimation |

| Perturbations opérationnelles | 8–10 millions € |

| Amendes RGPD + NIS2 | 18–27 millions € |

| Frais juridiques | 3–5 millions € |

| Perte d’image & de revenus | 12–15 millions € |

| Sous-total | 41–57 millions € |

| Remboursement par assurance (estimé) | –10 à –12 millions € |

| Total estimé | 53 à 62 millions € |

Le jugement

Ce n'était pas une faille. C'était un choc sismique. Un effondrement de confiance. Une sanction budgétaire. Une rupture de mythe.

Et quand les comptes seront soldés, il ne restera pas que des chiffres. Il restera une cicatrice dans l’histoire d’un rêve numérique fracturé.

Avec plaisir, Tomislav. Voici la Partie V, traduite en français, où l’on explore comment Cy-Napea® aurait pu empêcher la brèche Anubis — couche par couche, défense par défense :

Anatomie d’une infiltration

L’attaque d’Anubis n’était pas brutale. Elle était chirurgicale. Le groupe a pénétré les systèmes de Disneyland Paris via un prestataire externe, en exploitant des failles humaines : hameçonnage, usurpation d’identité, vol d’identifiants. Une fois dans le réseau du sous-traitant, ils ont exfiltré 64 Go de données sensibles — sans déclencher d’alerte.

Mais cette attaque aurait pu être stoppée avant même qu’elle ne commence.

Première ligne de défense : Formation à la cybersécurité

Les cybercriminels ciblent d’abord l’erreur humaine. Comme Scattered Spider, Anubis a probablement utilisé des e-mails frauduleux, de faux appels IT, ou des portails de connexion falsifiés.

Avec la formation à la cybersécurité de Cy-Napea®, les employés du prestataire auraient été préparés à :

Identifier les e-mails de phishing grâce à des simulations réalistes.

Déjouer les arnaques d’ingénierie sociale, comme les faux techniciens.

Réagir face à des scénarios d’attaque réels, en signalant les comportements suspects.

Une vigilance humaine renforcée aurait pu couper l’attaque à la racine.

Deuxième ligne de défense : Sécurité avancée des e-mails

Même les employés formés peuvent être trompés. C’est pourquoi Cy-Napea® intègre une sécurité e-mail alimentée par l’IA, capable de :

Bloquer les e-mails malveillants avant qu’ils n’atteignent les boîtes de réception.

Détecter les tentatives d’usurpation d’identité, même subtiles.

Analyser les comportements anormaux dans les échanges pour repérer les intrusions.

Le point d’entrée d’Anubis — un simple e-mail — aurait été neutralisé avant d’exister.

Troisième ligne de défense : EDR/XDR/MDR

Une fois dans le système, Anubis a opéré en silence. Mais les solutions EDR/XDR/MDR de Cy-Napea® sont conçues pour traquer l’invisible :

Surveillance des terminaux pour détecter des accès inhabituels ou des transferts massifs de fichiers.

Réponse automatisée pour isoler les machines compromises.

Chasse aux menaces grâce à l’IA, capable d’identifier les mouvements latéraux et les comportements suspects.

L’attaque aurait été détectée, contenue et stoppée avant l’exfiltration.

Dernière ligne de défense : Sauvegarde & restauration instantanée

Même si tout échoue, Cy-Napea® propose une sauvegarde continue et une restauration en un clic :

Sauvegardes immuables pour empêcher toute altération par les attaquants.

Restauration instantanée des systèmes compromis.

Zéro perte de données, même en cas de chiffrement.

Ainsi, même en cas de brèche, l’impact aurait été réduit à néant.

Une opportunité manquée

Cy-Napea® n’est pas un concept. C’est une solution déployée dans des entreprises en Europe, Amérique du Nord et Asie, conforme aux normes comme NIS2 et RGPD. Sa stratégie en couches — formation, prévention, détection, récupération — est précisément conçue pour contrer des attaques comme celle d’Anubis.

Si elle avait été en place chez le prestataire, la brèche aurait pu être évitée, contenue ou rendue inoffensive.

Avertissement

Les estimations financières mentionnées dans les parties précédentes sont basées sur des incidents réels similaires, des rapports industriels et des modèles assurantiels. Le scénario présenté ici est fictif, mais inspiré de tactiques et de conséquences bien réelles.

Sources & Références